Op 25 oktober 2022 werd de vernieuwde ISO 27001-norm geïntroduceerd in Nederland. De ISO 27001:2022 vervangt de oude ISO 27001:2013 norm. In dit artikel leggen we uit wat er veranderd is ten opzichte van de oude norm van 2013.

In het kort:

- De naam van de norm is gewijzigd

- Het aantal hoofdstukken is ingekort

- Het aantal beheersmaatregelen is ingekort (veel is samengevoegd)

- Er zijn 11 nieuwe beheersmaatregelen bijgekomen

- Ook in het managementsysteem zijn veranderingen doorgevoerd.

ISO 27001:2023

Let op: onlangs is ISO 27001:2023 gepubliceerd. Dit is de Europese versie van ISO 27001. Deze versie is volledig gelijk aan de wereldwijde variant, er is alleen een Europees voorwoord toegevoegd. Wat dit precies inhoudt leest u hier.

Belangrijkste inzicht: dit heeft geen effect op uw bestaande certificeringen behaald volgens ISO 27001:2022.

Waarom is ISO 27001 gewijzigd?

Normen worden periodiek herzien zodat deze aan blijven sluiten op de praktijk. Dit om te voorkomen dat de norm ingehaald wordt door technologische ontwikkelingen en nieuwe inzichten. Dankzij deze herziening van ISO 27001:2013 naar ISO 27001:2022 voldoet de ISO-norm aan de huidige tijd met bedreigingen en technologie in het kader van informatiebeveiliging, cybersecurity en privacy.

De ISO 27001:2022 norm is leidend

ISO introduceerde de norm eind 2022 in Nederland. ISO 27001:2022 zal dan ook leidend zijn en dat betekent dat ISO 27001:2013, ISO 27001:2013/Cor 1:2014, ISO 27001:2013/Cor 2:2015 en NEN-EN-ISO/IEC 27002:2017 komen te vervallen. Vanzelfsprekend geldt er een overgangsperiode waarbij zowel de oude als nieuwe norm geldig zijn. Dit geeft organisaties de ruimte om de nieuwe normregels te verwerken in hun informatiebeveiligingssysteem (ISMS).

Deze overgangsperiode betreft 3 jaar, wat betekent dat alle bestaande certificaten voor 1 november 2025 naar de nieuwe versie moeten zijn overgezet.

Een nieuwe naam van de norm ISO 27001:2022 / ISO27001:2023

De laatste jaren zijn er flinke ontwikkelingen geweest op het gebied van cybersecurity en privacybescherming. Dat zijn belangrijke pijlers die onder informatiebeveiliging vallen. Vandaar dat deze termen in de beschrijving van de ISO 27001 norm zijn opgenomen. Dat zorgt ervoor dat de beschrijvende naam van deze ISO-norm allesomvattend is als het aankomt op informatiebeveiliging.

- Oude naam: Informatietechnologie – Beveiligingstechnieken – Managementsystemen voor informatiebeveiliging – Eisen

- Nieuwe naam: Informatiebeveiliging, cybersecurity en bescherming van privacy – Managementsysteem voor informatiebeveiliging – Eisen

Naast een nieuwe naam, zijn er ook enkele veranderingen doorgevoerd in de HLS (High Level Structure). HLS is de uniforme wijze die is vastgesteld om managementsysteemnormen op te bouwen. De ISO 27001:2022 is aangepast op de nieuwe HS (Harmonized Structure), dat de nieuwe basisstructuur van de ISO-norm is. Deze wijzigingen zorgen voor een betere aansluiting bij Annex SL. Diverse punten in de hoofdstukken 4 t/m 10 zijn aangescherpt, toegevoegd, herschreven of gesplitst. Dit zijn de wijzigingen:

- 4.1 Context is aangescherpt

- 4.2 Belanghebbenden is aangescherpt

- 4.4 ISMS is aangescherpt

- 6.1.3 Risicobehandeling is aangescherpt

- 6.2 Doelstellingen is aangescherpt

- 6.3 Verandermanagement is toegevoegd

- 8.1 Operationele planning is herschreven

- 9.1 Monitoring is aangescherpt

- 9.2 Algemeen en Auditprogramma is gesplitst

- 9.3 Algemeen, input en output is gesplitst

- 10.1 Verbeteren en Afwijkingen & Corrigerende maatregelen is aangepast

ISO 27001: Van 14 naar 4 hoofdstukken

De Annex A van de ISO 27001-norm is veranderd. In de basis zijn de diverse hoofdstukken en beheersmaatregelen opnieuw ingedeeld en samengevoegd. Dat brengt meer overzicht, want het aantal hoofdstukken is bij elkaar gevoegd en ingekort van 14 naar 4.

- A5 – Organisatorische beheersmaatregelen: Dit hoofdstuk is een verzameling van alle beheersmaatregelen die niet onder mens, fysieke beveiliging of techniek vallen. Hierin zijn 37 maatregelen opgenomen.

- A6 – Mensgerichte beheersmaatregelen: Dit hoofdstuk omvat alle beheersmaatregelen die gaan over mensen. Denk hierbij aan: bewustwording en arbeidsvoorwaarden. Het omvat 8 maatregelen.

- A7 – Fysieke beheersmaatregelen: In dit hoofdstuk staan alle maatregelen centraal die gaan over de fysieke beveiliging van locaties en bijvoorbeeld het onderhoud van apparatuur. Hierin vindt u 14 maatregelen.

- A8 – Technologische beheersmaatregelen: Dit hoofdstuk staat stil bij alle technologische maatregelen. Denk hierbij aan de beveiliging van uw netwerk en informatie verwerkende systemen of hoe u technische medewerkers veilig te werk gaan. Hier vindt u 34 maatregelen.

Beheersmaatregelen van ISO 27001

In de oude norm ISO 27001:2013 waren 114 beheersmaatregelen opgenomen. Een flinke lijst, die in ISO 27001:2022 is ingekort. Er zijn nu 93 beheersmaatregelen. ISO besloot om veel maatregelen samen te voegen waardoor de norm past bij deze tijd. Wel voegde ISO 11 nieuwe beheersmaatregelen toe.

- 5.7 – Informatie en analyses over dreigingen:

Informatie met betrekking tot informatiebeveiliging dreigingen moet worden verzameld en geanalyseerd om informatie over dreigingen te produceren. - 5.23 – Informatiebeveiliging voor het gebruik van clouddiensten:

Processen voor het aanschaffen, gebruiken, beheren en beëindigen van clouddiensten behoren overeenkomstig de informatiebeveiligingseisen van de organisatie te worden opgesteld. - 5.30 – ICT-gereedheid voor bedrijfscontinuïteit:

De ICT-gereedheid behoort te worden gepland, geïmplementeerd, onderhouden en getest op basis van bedrijfscontinuïteitsdoelstellingen en ICT-continuïteitseisen. - 7.4 – Monitoren van de fysieke beveiliging:

Het gebouw en terrein behoort voortdurend te worden gemonitord op onbevoegde fysieke toegang. - 8.9 – Configuratiebeheer:

Configuraties, met inbegrip van beveiligingsconfiguraties, van hardware, software, diensten en netwerken behoren te worden vastgesteld, gedocumenteerd, geïmplementeerd, gemonitord en beoordeeld. - 8.10 – Wissen van informatie:

In informatiesystemen, apparaten of andere opslagmedia opgeslagen informatie behoort te worden gewist als deze niet langer vereist is. - 8.11 – Maskeren van gegevens:

Gegevens behoren te worden gemaskeerd overeenkomstig het onderwerp specifieke beleid inzake toegangsbeveiliging en andere gerelateerde onderwerp specifieke beleidsregels, en bedrijfseisen van de organisatie, rekening houdend met de toepasselijke wetgeving. - 8.12 – Voorkomen van gegevenslekken:

Maatregelen om gegevenslekken te voorkomen behoren te worden toegepast in systemen, netwerken en andere apparaten waarop of waarmee gevoelige informatie wordt verwerkt, opgeslagen of getransporteerd. - 8.16 – Monitoren van activiteiten:

Netwerken, systemen en toepassingen behoren te worden gemonitord op afwijkend gedrag en er behoren passende maatregelen te worden getroffen om potentiële informatiebeveiligingsincidenten

te evalueren. - 8.23 – Toepassen van webfilters:

De toegang tot externe websites behoort te worden beheerd om de blootstelling aan kwaadaardige inhoud te beperken. - 8.28 – Veilig coderen:

Er behoren principes voor veilig coderen te worden toegepast op softwareontwikkeling.

Wat betekent dit voor NEN 7510 of BIO?

In hoeverre hebben deze ISO 27001 wijzigingen impact op de NEN 7510 of BIO? Wanneer de beheersmaatregelen in de basis gaan veranderen is, zullen NEN 7510 en BIO ook aangepast moeten worden. NEN 7510 en BIO bestaan namelijk uit extra beheersmaatregelen welke toegevoegd zijn aan ISO 27001 Annex A. Naar verwachting zal in 2024 de NEN 7510 geüpdatet worden op basis van de 2023-versie. Ons advies? Wacht met een overgang totdat deze normen vernieuwd zijn.

Bekijk de ISO 27001:2022 transitie termijnen

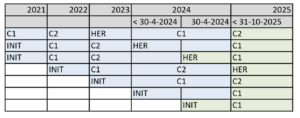

Er geldt een transitieperiode, wat betekent dat uw ISMS gedurende een bepaalde periode tegen de oude versie van de norm getoetst mag worden. In onderstaande tabel ziet u vanaf wanneer u volgens de nieuwe ISO 27001:2022 norm beoordeeld wordt en tot wanneer u nog tegen de oude versie van de norm getoetst mag worden.

Tot 31 oktober 2023 kunnen bedrijven zich nog laten certificeren voor ISO 27001:2013. Ze hebben echter tot 31 oktober 2025 om over te stappen naar ISO 27001:2022.

Blauw = DigiTrust kan en mag uw ISMS nog tegen de oude versie van de norm uitvoeren.

Groen = DigiTrust moet uw ISMS tegen de nieuwe ISO27001:2022 norm.

Plan uw transitie audit voor ISO 27001:2022 tijdig in

Als organisatie dient u de transitie te maken van ISO 27001:2013 naar ISO 27001:2022. De vernieuwde regels vindt u terug in IAF MD26:2022. In dit document staan alle verplichte wijzigingen die doorgevoerd moeten worden om te voldoen aan de nieuwe norm. Wanneer uw organisatie voldoet aan de nieuwe situatie, dan raden we aan om een transitie audit in te plannen. Vaak vindt deze 2 weken voor de reguliere audit plaats. In de transitie audit komen de volgende punten aan bod:

- GAP Analyse

- Actieplan

- Aanpassen risicoanalyse en behandelplan

- Annex A beheersmaatregelen aanpassen

- Aanpassen VVT

- Interne audit

- Directie beoordeling

Het is zaak dat u deze onderwerpen voorbereid heeft en bewijslast kunt aanvoeren. In het geval van een hercertificering zal de DigiTrust auditor een 4-uur-durende remote audit met u en uw CISO-adviseur afnemen. Wanneer uw organisatie voldoet aan de norm, maakt DigiTrust uw nieuwe ISO 27001:2022 certificaat op.

Tip: plan uw transitie audit tijdig in met onze backoffice. De agenda van uw auditor loopt in 2024 al erg vol. Voorkom dat u te lang moet wachten en zorg dat alles binnen de gewenste timing kan plaatsvinden.